작년 말, 우크라이나 역정보 대응 센터에서 온라인으로 배포한 블랙리스트가 있습니다. 이른바 "러시아 선전"과 일치하는 연사로 간주되는 90명 이상의 사람들입니다.

역정보 대응 센터(우크라이나어: Центр протидії дезінформації )는 2021년 3월 11 일자 우크라이나 국가 안보 및 국방 위원회의 결정에 따라 2021년 3월 19일 대통령령 제106호로 제정 설립된 우크라이나 국가 안보 및 국방 위원회의 실무 기관입니다. (하위 기관인 우크라이나 국가 안보 및 국방 위원회의 결정이 먼저 나오고, 대통령령이 뒤따랐다는 것에 주목하세요)

이 "러시아 선전가" 목록은 우크라이나 역정보 대응 센터 웹 사이트에서 제거되었지만, 사본은 Internet Archive에 저장되었습니다.

주요 인물들을 보면, 유럽 의회(MEP)에서 좌파로 분류되는 마누엘 피네다(@ManuelPinedaVB) 의원과 클레어 댈리(@ClareDalyMEP) 의원, 또한 우파로 분류되는 Cato Institute의 더그 밴도우(@Doug_Bandow), 네오콘 및 전 IDF 장교 에드워드 루트왁(@ELuttwak)을 비롯한 수많은 우파들도 포함됩니다. 전 CIA 요원이라는 레이 멕거번(@raymcgovern), 스캇 리터(현재 계정이 정지됨) 및 더글라스 맥그리거와 같은 전직 군인 및 정보 인사, 존 미어샤이머나 제프리 삭스(@JeffreyASachs)와 같은 학자, 글렌 그린왈드(@ggreenwald), 터커 칼슨(@TuckerOriginals), 에바 바틀렛(@EvaKBartlett)과 같은 언론인, 연예계 Pink Floyd의 로저 워터스(@rogerwaters), 배우 스티븐 시갈(@sseagalofficial) 등의 언론인이 포함되었습니다.(트위터 계정을 표시해 둡니다. 팔로우를 추천합니다.)

이들이 블랙리스트에 올랐던 것은 서두에 말했듯, 러시아와 나토 사이의 대리전이 벌어지는 우크라이나에서 "친러시아적 내러티브"가 일어나고 있다는 주장 때문입니다. 맞습니다. 러시아와 우크라이나 사이의 전쟁이 아니라, 사실은 구 우크라이나에서 NATO가 러시아와 전쟁을 벌이고 있는 것입니다.

데이비드 밀러(@Tracking_Power)가 쓴 "역정보의 작동 방식: 좌파와 벌이는 서구 정보기관의 글로벌 전쟁"이라는 제목의 기사를 보세요.(물론 그 역시 블랙리스트에 올랐습니다.) 기사는 우크라이나에 대한 잘못된 정보를 몇 가지 예를 언급하고 "특정한 진실을 언급하는 사람은 누구나 푸틴이 "말하는 요점"을 되풀이한다는 이유로 조롱을 당한다."고 결론짓습니다. 실제로 특정 진실을 말하는 사람들은 "전쟁 범죄"를 저지를지도 모르는 "사이버 테러리스트"로 비난 받으며, 대중매체의 논설에 반대했다는 이유로 심지어 감옥에 들어가기도 합니다.

그러나 이러한 블랙리스트에 추가되는 사람들은 위기에 처한 진실과 정의를 위해 놀랍도록 더 집중합니다. 물론 SNS 상에서 이들에 대한 무차별적인 명예훼손 공격은 이루 다 말할 수 없을 지경입니다. 그것이 바로 우크라이나의 나치즘 문제입니다. 우리 시대의 결정적인 문제이며 블랙리스트에 오른 많은 사람들이 우크라이나 정부와 NATO 지지자들을 위협하기 때문입니다. 분명히 아십시오! 나토의 본질은 나치입니다.

NATO가 지원하는 kill list

우크라이나의 역정보 대응 센터가 무엇일까요? 2021년 3월 말, 비슷한 시기에 젤렌스키 괴뢰가 직접 만든 전략 커뮤니케이션 센터(Center for Strategic Communication)와 유사한 정부 기관입니다 . 그러나 그들은 "킬리스트"로 널리 알려진 Myrotvorets(가증스럽게도 "Peacemaker"라는 뜻)와 같은 다른 블랙리스트 웹사이트와 관련이 있습니다. 이러한 피시스트 조직의 얄팍한 은폐와 속임수 껍질을 벗겨내면 여전히 우크라이나에서 호스팅 되는 살인 목록의 출처를 추적할 수 있습니다.

밝혀진 바와 같이, 비밀 "킬리스트" 웹사이트는 우크라이나 정권의 산물이며, 다른 무엇보다도 CIA가 효과적으로 자금을 지원하고 NATO가 호스팅합니다. 한 가지 특이한 점은, 전직 군인과 정보원을 포함한 많은 미국 시민과 NATO 회원국의 상당수 시민이 포함되어 있다는 것입니다. 아마도 가장 주목할만한 요소는 NATO가 브뤼셀에 있는 서버를 통해 사이트( 및 제휴 웹사이트)를 호스팅했다는 점입니다. NATO 싱크탱크와 더불어 Atlantic Cuncil은 Henry Kissinger가 이사회에 있다고 자랑하면서도, NATO는 Kissinger가 등장하는 킬리스트 웹 사이트마저 호스팅합니다.(Atlantic Council은 문재인에게 "세계시민상"을 수여한 곳입니다.)

믿기 힘들다고요? 한 번 보시죠.

킬리스트 웹사이트인 Myrotvorets부터 시작하겠습니다. 현재는 Myrotvorets.center에 있지만 원래는 psb4ukr.org에 있었습니다. 이 도메인은 2014년 8월 14일에 처음 등록 되었는데, 민주적으로 선출된 빅토르 야누코비치 정부를 전복시킨 미국 지원의 마이단 쿠데타 이후 약 6개월 뒤였습니다. 다른 유사한 도메인 이름도 나중에 등록되었습니다(괄호 안은 첫 등록 날짜).

▼ Psb-news.org (2015년 4월 3일)

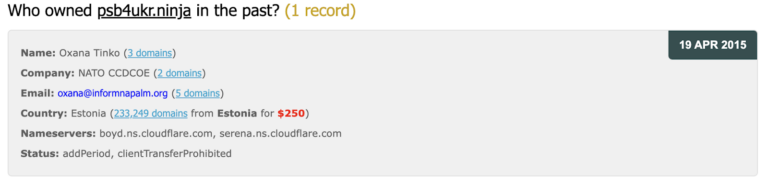

▼ Psb4ukr.ninja (2015년 4월 19일)

▼ Psb4ukr.net (2015년 5월 7일)

▼ Psbr4ukr.xyz (2015년 11월 8일)

▼ Report2psb.online (2017년 8월 19일)

이들은 미러 사이트(Mirror), 사이트의 다이제스트 뉴스 또는 용의자 신고 양식으로 사용되었습니다. Myrotvorets.center 도메인 이름은 2015년 11월 7일에 처음 등록되었으며 사이트는 2016년 2월에 가동되었습니다.

세 사람이 이 도메인과 연결되어 있으며 킬리스트 사이트에 누가, 무엇이 관련되어 있는지 귀중한 단서를 제공합니다. 그들은:

▶ Victor(또는 Viktor) Garbar는 Maidan 모니터링 정보 센터의 오랜 활동가이자 조정자입니다. 이 자는 2014년 8월에 Myrotvorets 도메인 이름(psb4ukr.org)의 첫 번째 등록자였습니다. 이전 2001년부터 Maidan Monitoring 도메인인 maidanua.org (현재 maidan.org.ua에 있음)의 소유자였습니다. 이 그룹은 2004년 소위 "오렌지 혁명" 이전부터 존재해 왔습니다. 물론 이 그룹은 "CIA 조수"로 알려진 NED와 조지 소로스가 운영하는 국제르네상스기금과 열린사회재단 우크라이나 지부의 자금 지원을 받았습니다.

▶ Vladimir(또는 Volodymyr) Kolesnikov는 웹마스터이자 개발자입니다. 이 자는 자신이 Myrotvorets와 제휴하고 있다는 공개적인 표시를 한 적이 없습니다. 킬리스트에 대한 링크 중에는 이 자가 소유한 도메인(free-sevastopol.com)이 이제 Myrotvorets.center로 리디렉션 되고 Myrotvorets 뉴스 전용인 psb-news.org를 등록했습니다.

▶Oksana(또는 Oxana) Tinko는 도메인 Myrotvorets.center를 최초로 등록했으며 Psb4ukr.ninja, Psb4ukr.net 및 Psbr4ukr.xyz와 같은 킬리스트 프로젝트와 관련된 다른 여러 도메인도 등록했습니다.

버터플라이 작전 – 프로토타입 킬리스트

Tinko는 Myrotvorets 프로젝트의 구성 요소로 보이는 일련의 도메인과 프로토타입으로 보이는 도메인의 등록자이기도 합니다. "반역자" 또는 "테러리스트"를 죽이기 위해 웹사이트를 사용하려는 의도가 특히 뚜렷합니다. 도메인 Metelyk.org는 첫 번째 Myrotvorets 도메인이 생성되기 3주 전인 2014년 7월 21일에 처음으로 소유권을 주장했습니다. Metelyk는 나비를 뜻하는 우크라이나어입니다. Operation Butterfly라는 제목의 웹사이트는 2014년 8월 말까지 온라인 상태였으며 인터넷 아카이브가 첫 보유한 때는 그 달 27일부터입니다.

웹 사이트의 FAQ에는 "분리주의 또는 헌법 체계의 변경"을 요구하는 것은 범죄로 간주한다고 분명히 밝혔습니다. 이 사이트는 "법원, 경찰, 우크라이나 보안국 또는 검찰청이 테러리스트와 그 공범을 법의 손아귀에서 풀어주려고 시도하는 경우 적절한 조치를 취할 필요성"을 명시합니다. FAQ는 "적절한 조치"가 의미하는 바를 훨씬 더 명확하게 설명합니다.

Q: 마지막 질문: 왜 "버터플라이"인가요?

A: 사이트 로고에는 "죽은 매"로 알려진 나비가 있습니다. 라틴어로 Acherontia atropos라는 이름을 가지고 있는데, 첫 번째 단어는 고대 그리스 신화에 나오는 죽은 자의 영역에 있는 강의 이름에서 유래했으며, 두 번째 단어는 인간의 생명에 실을 자르는 운명의 여신 이름입니다. 이 상징주의는 우크라이나의 적들에게 그들의 운명이 현재 매우 얇은 실에 달려 있음을 상기시켜야 하며 우리는 이 실을 끊기 위해 모든 것을 할 것입니다.

2014년 말에 또 다른 관련 사이트인 Operativ.info는 사보타주와 테러리스트에 대한 정보를 요구하고 허위 정보가 감지되면 "이러한 행동을 테러리스트에 대한 지원으로 간주하고 허위 정보 제공자에 대한 조치를 취할 것"이라고 위협했습니다. 공개적으로 Operativ.info 사이트는 이 단계에서 InformNapalm의 프로젝트로 분류되었습니다.

Myrotvorets는 수천 명의 "사보타주", "분리주의자", "테러리스트" 및 "반역자"를 나열합니다. 때로는 살해된 사진에 "청산"이라는 꼬리표와 함께 줄을 그었습니다. 예를 들어 이것은 2022년 8월 모스크바에서 Daria Dugina가 살해된 이후에 발생했습니다. 오늘날 Myrotvorets 사이트에는 작전의 필수적인 부분으로 보이는 다른 두 도메인에 대한 링크가 있습니다. 하나 – ordilo.org – 제목은 "우크라이나에 대한 범죄에 대한 정보 저장"입니다. 다른 하나인 identigraf.center는 다양한 범주의 사용자가 안면 인식 스캐닝을 위해 개인의 이미지를 제출할 수 있도록 합니다. Tinko는 두 도메인을 모두 등록했습니다.

NATO와의 연결

Kolesnikov와 Tinko는 Natocdn.work (2015년 3월 11일부터)에 연속으로 등록했습니다. Tinko는 도메인 Natocdn.net (2019년 1월 28일)에 팔로우했습니다. 이 모호한 웹 주소는 Internet Archive에 있는 버전이나 사이트의 "페이지 소스"(Chrome에서 마우스 오른쪽 단추로 클릭하고 "페이지 소스 보기" 선택)를 조사하여 확인할 수 있는 Myrotvorets 사이트에 필요한 파일을 호스팅 하는 데 사용되었습니다. 첫 번째 도메인 이름(=.work)은 이전에 원래 Myrotvorets 웹 사이트와 후속 Myrotvorets 웹 사이트를 모두 호스팅하는 데 사용되었습니다. 따라서 myrotvorets.center 웹 사이트가 시작되기 직전인 2015년 12월 15일에 psb4ukr.org의 페이지 소스에 있으며, 2016년 2월 25일 인터넷 아카이브에서 처음 캡처되었을 때는 후자의 페이지 소스에 있습니다. Internet Archive에 따르면 후자 도메인은 나중에 Natocdn.net를 통해 호스팅 되었습니다.

여기서 CDN이라는 문자는 사이트에서 사용하는 캘리포니아 기반 이름 서버와 같이 원격 위치에서 웹 페이지를 검색할 때 웹 페이지 전달 속도를 높이는 장치인 콘텐츠 전달 네트워크를 가리킬 수 있습니다. 실제로 Natocdn.net 도메인은 브뤼셀에 본사를 둔 NATO.int 공식 웹사이트에서 호스팅 됩니다.

2015년 4월 17일, 이런 것에 관심 있는 몇몇 사람들은 Myrotvorets가 처음부터 NATO에서 호스팅 되었음을 시사하는 "CDN" 도메인 없는 원래 웹 주소(psb4ukr.org)가 직접 nato.int로 가는 것을 추적했습니다. 또 다른 IP 기록에 따르면, 위에서 논의한 Operation Butterfly 도메인은 다음 두 사이트와 마찬가지로 psb4ukr.nato.int에서도 호스팅 되었습니다.

▶ 위에서 언급한 zooperativ.info는 Myrotvorets의 일부였습니다.

▶ informnapalm.org

informnapalm.org는 "반 러시아 선전 사이트"로 묘사됩니다. 이것은 확실히 사실이지만, 그런 말은 우리가 알게 될 이 이야기에서 심각하게 과소평가되는 지정입니다.

2015년 4월, 이 노출이 있은 지 하루 정도 후에 위에서 언급한 Oxsana Tinko는 프로젝트를 위한 새 사이트인 psb4ukr.ninja를 등록했습니다. 어리석게도, 자신의 공개를 하기 위해 그녀는 위치를 에스토니아로, 회사는 NATO CCDCOE(NATO Cooperative Cyber Defense Center of Excellence)로 했습니다. 여기에 진정성을 더하기 위해 그녀는 정확한 주소와 전화번호까지 사용했습니다.

NATO 센터는 다음과 같이 링크를 거부하는 성명을 신속하게 발표했습니다.

사실, Center of Excellence는 언급된 사이트와 전혀 관련이 없습니다. [...] Oxana Tinko는 […] NATO Cooperative Cyber Defense Center of Excellence와 아무런 관련이 없습니다. [...] 잘못된 정보를 제거하기 위한 조치를 취하고 있습니다.

그러나 2015년 같은 달(4월)에 유출된 우크라이나 국방부 psyops Powerpoint가 NATO 사이버 센터를 "협력"한 7개 서방 그룹 중 하나로 언급한 것도 주목할 만합니다.

그럼에도 NATO 서버 링크는 Myrotvorets 웹사이트의 페이지 소스에 남아 있었습니다. NATO와의 연결이 2022년 8월 말에 다시 문제가 되기 전까지는 이에 대해 어떤 조치도 취하지 않았습니다. 이것은 Henry Kissinger가 사이트에 추가된 이후의 일입니다. 그런 다음 2022년 8월 24일, 독립 저널리스트 Eva Bartlett(Myrotvorets 및 Center for Countering Disinformation 목록에 모두 이름을 올렸음)은 다음과 같이 보도했습니다.

Myrotvorets의 페이지 소스 코드에는 psb4ukr.natocdn.net에 있는 리소스 링크가 포함되어 있습니다. 이후 2022년 10월 14일, 그녀는 일론 머스크가 자신의 스타링크 시스템을 우크라이나 군에 무상으로 계속 공급하지 않겠다고 협박한 뒤 잠시 사이트에 올라온 사실에 주목했습니다. 머스크는 “이 목록이 진짜인가요?”라고 너스레를 떨었습니다. 그리고 8일 후, natocdn.net에 대한 페이지 소스 링크는 사라졌습니다.

그리고 2022년 10월 21일 22:35까지 natocdn.net에 대한 100개 이상의 링크가 존재했지만 모두 다음날 아침 09:14에 사라졌습니다. 그러나 유죄를 선고하기에 걸맞은 텍스트들이 제거된 후에도 IP 추적 사이트는 도메인 natocdn.net 이 작성 당시(아카이브 버전) 여전히 브뤼셀에 있는 NATO 본부 서버에 탑재되어 있음을 보여줍니다. 사이트를 구성하는 데 사용된 많은 이미지 파일이 여전히 해당 URL에서 호스팅 되고 있습니다. (아카이브 버전)

그럼 Nato.int에서 호스팅 된 것으로 보이는 다른 사이트인 Informnapalm.org는 어떨까요? 증거에 따르면 Myrotvorets는 결국 InformNapalm의 프로젝트입니다.

우크라이나 국방부 "특별 프로젝트"로 INFORMNAPALM

InformNapalm은 자원 봉사자가 운영하는 정보 서비스라고 되어있습니다. 그러나 이것은 속임수입니다. 2015년에 유출된 우크라이나 국방부 파워포인트 프레젠테이션은 추가 조사가 필요한 다른 많은 사람들과 함께 우크라이나 국방부의 "특별 프로젝트"라고 언급합니다.

확인 정보는 도메인 이름 informnapalm.org를 등록한 사람의 신원 공개로 제공됩니다. 즉, 첫 번째 킬리스트 도메인이 등록되기 6개월 전인 2014년 3월 29일에 앞서 언급한 Vladimir Kolesnikov입니다. Kolesnikov는 InformNapalm의 웹마스터입니다. 그의 Linkedin 페이지는 다음과 같이 설명합니다. 2014년 2월에 "번역가"로 InformNapalm에 참여하여 2014년 3월에 시스템 관리자로, 2014년 4월에 DevOps 엔지니어가 되었다는 것입니다. 다행히도 Kolesnikov는 2014년 2월부터 우크라이나 국방부에서 "자원봉사" 일을 맡았습니다. 그 일은 "도네츠크 및 루한스크 주에서 반테러 작전을 위한 정보 작전에 참여하고 러시아 연방의 정보 공격에 대응하는 데 도움"이 됩니다. 따라서 Myrotvorets는 우크라이나 국방부의 "특별 프로젝트"인 InformNaplam 프로젝트가 되는 것입니다.

두 프로젝트 사이에는 Myrotverots.center 도메인을 등록할 때 Oksana Tinko가 informnapalm.org 이메일 주소를 사용했다는 다음 내용이 포함됩니다. Oksana Tinko의 Facebook 페이지에서는 그녀가 2014년 3월부터 InformNapalm에서 일했다고 주장합니다. 이것은 Tinko가 Operativ.info 및 informnapalm.org 사이트의 관리자가 되었음을 보여주는 러시아 해킹 그룹 Cyber-Berkut에서 공개한 데이터와 일치합니다.(2014년 3월 29일)

Tinko는 소셜 미디어에 나치와 Banderite 이미지를 내걸기 좋아합니다. 그녀의 Github 페이지에는 스와스티카가 있고 그녀의 Facebook 프로필에는 빨간색과 검은색 Bandera의 배경과 다윗의 별, 그리고 정통 유대인 복장을 한 파충류가 있습니다.

InformNapalm의 많은 이야기를 발굴한 저널리스트 George Eliason(@gheliason)은 관련된 사람들이 "대부분 Pravy Sektor"(우익 섹터), 즉 스테판 반데라의 극우 지지자들이라고 보고합니다. Pravy Sektor는 Tinko가 Facebook 프로필에서 하는 것처럼 깃발에 Bandera의 빨간색과 검은색을 사용합니다. 2019년 말 Myrotvorets는 나치 협력자의 생일을 기념하기 위해 홈페이지에 Bandera 초상화를 자랑스럽게 표시했습니다.

Myrotvorets 프로젝트 초기에는 InformNapalm 로고가 눈에 띄게 표시되었습니다. 2016년 5월 13일에도 여전히 있었지만 그해 8월에 사라졌습니다. 이는 수천 명의 언론인 명단이 공개되어 상당한 반발을 불러일으켰고 "반응을 감안할 때…'피스메이커' 사이트 폐쇄를 어렵게 결정했다"는 성명으로 이어졌기 때문일 수 있습니다. 그러나 사이트는 닫히지 않았습니다. 2017년까지 Myrotvorets는 다음과 같이 InformNapalm과의 연결을 자랑했습니다.

우크라이나 사이버 동맹(UCA), 정보 커뮤니티 InformNapalm 및 Peacemaker Center의 자원 봉사자들은 테러리스트와 러시아 당국의 메일에 포함된 정보를 기반으로 연구를 발표합니다.

이 구절에서 강조하듯이 세 조직 모두 긴밀하게 협력했습니다.

InformNapalm은 진화하는 친우크라이나 해커, 연구원, 언론인 및 극우 지지자로 구성된 팀의 모체 또는 조정 기관으로 보입니다. InformNapalm은 "내부자(HUMINT)와 핵티비스트로부터 일부 정보를 받는다."고 하며 "InformNapalm은 컴퓨터 해킹 활동에 참여하거나 권장하지 않는다."고 주장합니다.

이것은 우크라이나 및 아마도 다른 정보기관으로부터 인간정보("Humint")를 수신했음을 인정하는 것입니다. 그러나 해커 중 한 명이 다음과 같이 진술을 합니다.

처음에는 RUH8이라는 별도의 그룹이 있었다. InformNapalm 덕분에 다른 해커 그룹과 협력할 수 있니다. 여기서 우리 모두는 처리 및 게시를 위해 정보를 제출했다.

RUH8은 Russia Hate의 약자입니다. 그리고 InformNapalm은 2020년에 "정부나 기부자로부터 어떠한 재정적 지원도 받지 않는 순수한 자원봉사 활동"이라고 주장했습니다. 물론 이것도 거짓말입니다.

프로메테우스

InformNapalm이 CIA 대리인인 National Endowment for Democracy(NED)의 자금 지원을 받았다는 것은 공식적입니다. 예를 들어, NED는 현재는 삭제된 2016년 우크라이나 자금 지원 목록에서 "프로메테우스" 프로젝트에 10만 달러를 지원했었다고 보고했습니다. https://informnapalm.org는 "러시아의 외부 군사 행동을 감시하고 집중적으로 조사하는 인기 있고 신뢰할 수 있는 웹사이트"로 선전됩니다. Prometheus 도메인인 Prometheus.ngo도 2016년 3월 11일에 Volodymyr Kolesnykov(위에서 설명)가 등록했었습니다.

Prometheus는 InformNapalm과 The Ukraine Media Crisis Center라는 두 개의 "정보 파트너"를 광고합니다. 2014년 초에 생성된 InformNapalm은 Prometheus가 2016년에 생성된 후에야 Prometheus의 프로젝트가 되었습니다.

이 "우크라이나 위기 미디어 센터"도 물론 서방이 자금을 지원하는 또 다른 프로젝트입니다. 웹사이트(USAID, 미국 대사관, 네덜란드, 스위스, 핀란드, 노르웨이, 스웨덴, 독일 포함) 뿐만 아니라 NED, NATO와 같은 군사/정보기관도 자금 지원을 인정합니다. 영국에 기반을 둔 Institute for Statecraft, Soros 재단 네트워크의 정권교체 지지자 및 영국의 MI6 자금 지원 프로젝트인 Open Information Partnership에서 Bellingcat 및 기타 MI6 계약자가 참여했습니다.

그러한 조직에 서구의 현금이 쇄도했으며, 이들 모두는 Banderite 극우와의 제휴는 말할 것도 없고 실제 기원과 상호 연결을 위장하기 위해 약간의 어려움을 겪은 것으로 보입니다.

다시 NATO

InformNaplam은 Atlantic Council Digital Forensic Lab 및 MI6/CIA 하부조직인 Bellingcat과 같은 NATO 운영 그룹과 긴밀히 협력한 성과 목록을 자랑합니다. InformNaplam은 "MH17 편 격추에 연루될 수 있는 사람들을 식별했다.(이 정보는 Bellingcat팀 보고서를 사용)"고 주장했습니다. 이 조직은 또한 "SurkovLeaks에 대한 독점 분석"을 수행했다고 주장합니다. 즉, 우크라이나 사이버 동맹이 입수한 (러시아 전 부총리) 블라디슬라프 수르코프 사무실의 이메일(이메일의 진위 여부는 Atlantic Council 연구소를 포함한 평판이 좋은 여러 조직에서 재확인되었습니다고 주장)입니다. 사실, Atlantic Council Digital Forensic Lab과 Bellingcat은 "평판이 좋은" 조직이 아니라 나토의 대러시아 정보작전 조직의 일부입니다.

이러한 자랑은 DFR Lab과 Bellingcat이 개척한 OSINT 기술을 기반으로 하는 나치식 살인 목록의 공동 작업자로 만듭니다. 따라서 이제 우리는 Mirotvorets, InformNapalm 및 Ukraine Hacker Alliance라는 "자원봉사자"가 상당한 NATO 지원을 받는 우크라이나 정부의 프로젝트라는 것을 알았으므로 DFR Labs 및 Bellingcat의 역할은 나치 킬리스트 지원으로 보입니다.

서구에서 이 나치 협력자들과 옹호자들은 완전히 더 부드럽게 이야기를 밀어붙이려고 시도합니다. 따라서 Informnapalm의 "동료", Bellingcat의 Eliot Higgins가 "Myrotvorets가 우크라이나 정부 살인 목록"이라는 것은 가장 멍청한 사람들을 식별하는 가장 효과적인 방법"이라고 트윗질 하는 것입니다.

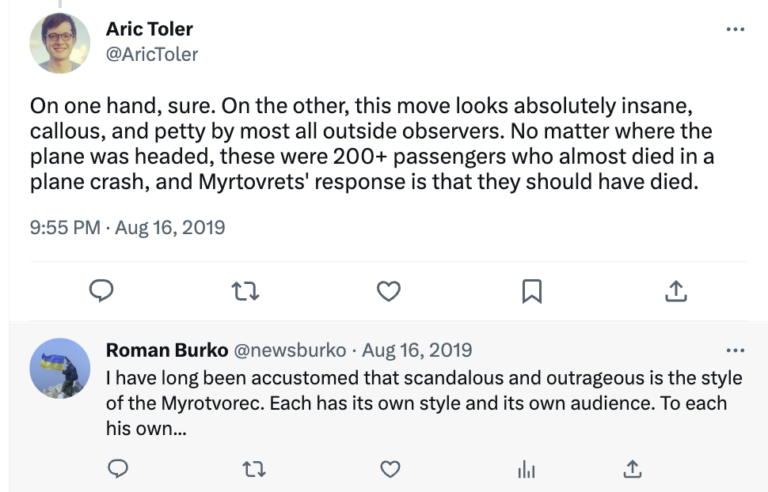

또한 천진한 얼굴로 Bellingcat의 Aric Toler가 Myrotvorets를 비판하면서 Bellingcat이 그들과 함께 일했다는 지식을 부인하는 것처럼 보일 수도 있습니다. 이에 대해 InformNaplam의 설립자(그리고 Myrotvorets도) 로만 부르코(@newsburko)는 킬 리스트 활동을 순전히 "스타일의 문제"라고 옹호했습니다.

따라서 이 모든 사실은 NATO가 우크라이나에서 대리전을 벌이고 있다는 주장을 뒷받침합니다. 나치 살해목록과 이런 블랙리스트 사이에는 연관성이 있는데, 둘 다 키예프 정권의 작전이라는 점입니다. 추가 연결 고리는 정권이 창설한 전략 커뮤니케이션 센터 부국장인 Mykola Balaban(@MykolaBalaban)입니다. 그는 InformNaplam/Mirotvorets 작전에서 일하면서 (2015년 말 러시아 해커인 Cyber-Berkut이 공개한 문서에서 밝혀진 바와 같이) 2014년 11월부터 operativ.info 및 informnapalm.org 사이트 관리자로 활동했습니다.

마지막으로, 이런 나치 살인 명단이 온라인에 남아있는 주요 이유, 그것은 우크로나치 정권, 미국 정부 및 NATO가 보호하기 때문인 것 같습니다.

'국제 시사' 카테고리의 다른 글

| BioBiden (0) | 2023.07.15 |

|---|---|

| 눌랜드 차관이 셔먼의 후임이 되면 핵전쟁 가능성이 높아진다. (1) | 2023.06.17 |

| 유엔 헌장 원칙의 수호를 통한 효과적인 다자주의 (1) | 2023.04.30 |

| 러시아 외교부 장관이 모스크바에서 열린 국제 다극화 회의 참가자 및 주최자에게 보내는 영상 메시지(2023. 4.29) (0) | 2023.04.29 |

| 소수의 기업이 세계 식량 공급을 통제하는 방법 (0) | 2023.02.18 |